Halloween ist bereits wieder vorbei aber nehmen wir doch diesen in der Neuzeit eher amerikanisch angehauchten Brauch als Anlass um über die hartnäckigsten Mythen im Zusammenhang mit der Cloud Nutzung zu sprechen. Einige davon sind tatsächlich gruselig!

In meinem früheren Beitrag Gedanken zum Tausendsassa habe ich die Unterschiede zwischen PaaS,IaaS und SaaS erklärt. Eine Cloud Strategie definiert für alle drei Bereiche ob und wie das Unternehmen vorgehen will. Doch warum ist es so schwierig, sich unvoreingenommen mit diesen Themen zu beschäftigen? Jedes Unternehmen sollte eine Cloud Strategie haben aber oft scheitert es daran, dass kein gemeinsames Verständnis über Cloud vorhanden ist.

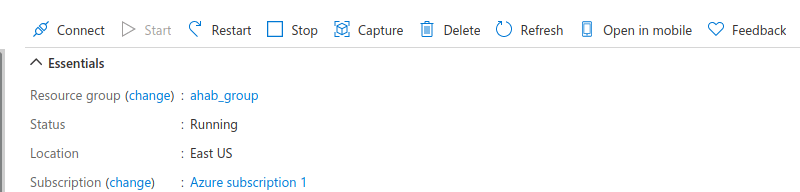

Mythos 1 – Es braucht keine IT Fachleute im Betrieb mehr

Falsch. Es braucht immer noch IT Fachleute aber diese müssen ihre Kenntnisse um Cloud Themen erweitern. Die Cloud betreibt sich nicht von alleine. Die IT Abteilung wird zur Schnittstelle zwischen dem Nutzer und dem Cloud Anbieter und muss die Angebote auch überwachen. Auch die Migration von Daten und Diensten in die Cloud ist eine Herkules-Aufgabe, die ein fähiges IT Team braucht oder einen externen Dienstleister.

Mythos 2 – Die IT Löhne sinken weil die Cloud nicht mehr so komplex ist

Brauche ich nur noch IT Supporter, die Tickets an den externen Provider weiterleiten? Kann ich meine Engineering Abteilung einsparen? Nein. Zwar muss ich teilweise keine eigenen Server mehr betreiben aber viele der Lösungen, die z.B. in M365 angeboten werden sich hochkomplex. Nur wer bei den Features und Möglichkeiten den Ueberblick behält und die Zusammenhänge versteht kann der Firma einen echten Mehrwert bieten. IT Engineering findet nicht nur hinter der Firewall statt.

Mythos 3 – Cloud Fachkräfte gibt es wie Sand am Meer

Tatsächlich, viele Firmen haben bereits eine Cloud Strategie formuliert oder sind schon im Begriff zu M365 und anderen Services zu migrieren. Es gibt aber gar nicht so viele Cloud Bewerber wie es Cloud Jobs gibt. Jeder möchte Cloud Engineer sein, weil hier der Bär steppt aber nicht jeder hat schon das nötige Wissen aufgebaut. Die Ausbildung erfolgt dann oft am Arbeitsplatz nach dem Try and Error Modell. Gute Cloud Fachkräfte mit Fachwissen sind aber eher dünn gesät. Auch externe Dienstleister suchen stets neue Fachkräfte um Cloud Projekte bei den Kunden umzusetzen.

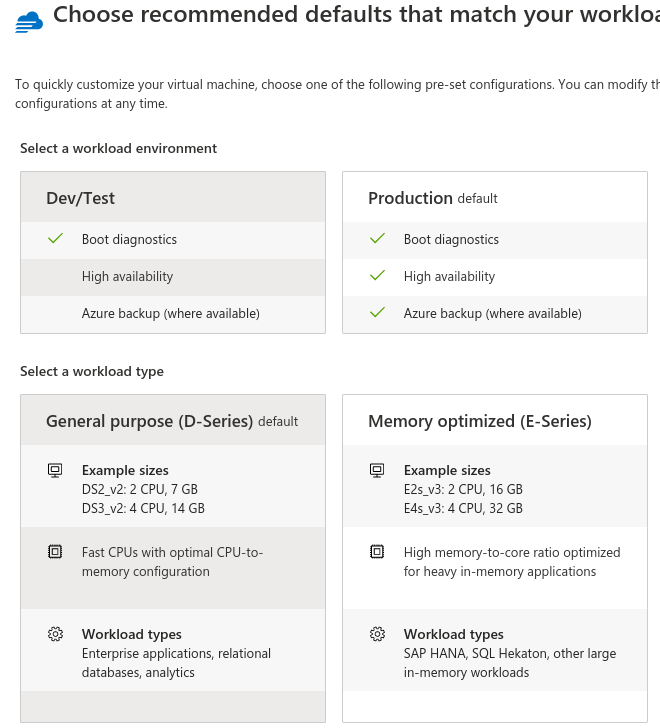

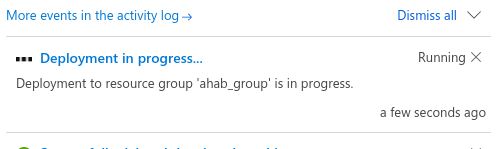

Mythos 4 – Schon bald kann ich meine Server abstellen

Falsch. Eine Migration auf M365 bedeutet, dass über längere Zeit ein komplexer Hybrid Betrieb aufrecht erhalten werden muss weil man die eigenen Server ja nicht einfach von heute auf morgen abstellen kann. Während dieser Zeit müssen sowohl die bestehenden Server und Systeme im eigenen Server-Raum als auch die Cloud Systeme verwaltet werden. Schlimmer noch, es gibt viele Schnittstellen zwischen den Systemen, so dass diese ebenfalls noch überwacht werden müssen. Komplexität und Kosten steigen währen der Uebergangszeit an und die kann sich über mehrere Jahre hinziehen.

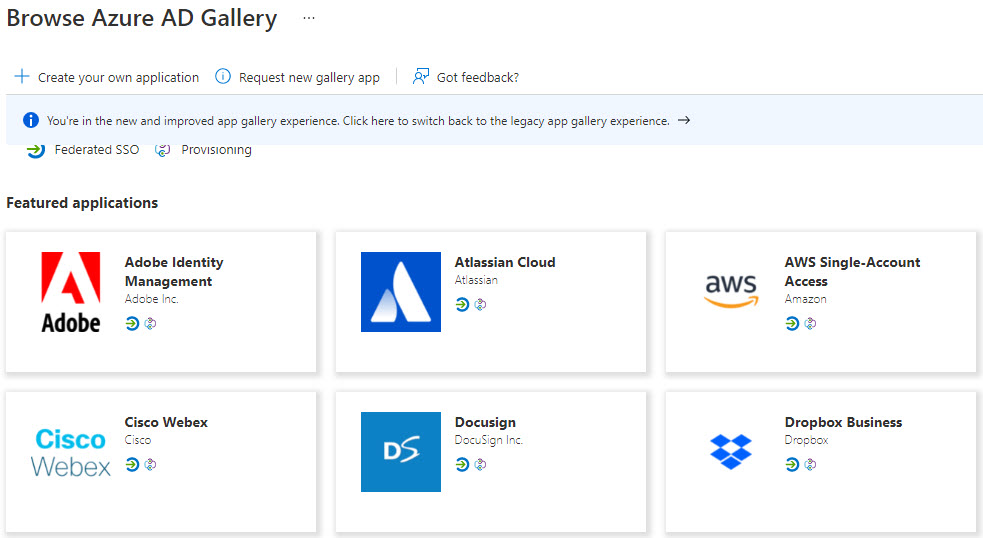

Mythos 5 – Ich kann für jedes Thema ein eigenes Cloud Produkt wählen

Jein. Natürlich kann man z.B. Dropbox nehmen für File Transfer, Amazon Cloud für Server Hosting, Azure als Identity Provider und sich überall das Beste herauspicken. Sind die Systeme dann erstmal im Haus kann man sich ja dann immer noch um die Schnittstellen kümmern und schauen wie die verschiedenen Provider zusammenarbeiten… Die verwenden ja alle Standards, oder? Eine solche Strategie ist ein enormer Aufwand weil es zu jedem Cloud Provider internes oder externes Fachwissen braucht. Es macht also Sinn möglichst viele Synergien zu nutzen und seine Kräfte nicht aufzusplitten. Da die meisten Cloud Lösungen pro User bezahlt werden müssen, kann eine Multi-Vendor Strategie auch sehr schnell sehr teuer werden.

Mythos 6 – Ich kann die Cloud einfach verbieten

Auch das ist leider nicht so. Cloud ist Alltag und die Benutzer kennen die Produkte von zu Hause oder von Bekannten und Kollegen. Ohne eigene Cloud Strategie entsteht eine Schatten IT, die sich nur noch schwer kontrollieren lässt. Der Geist kommt aus der Flasche ob man will oder nicht. Entweder kontrolliert oder unkontrolliert.

Mythos 7 – Das mit der Cloud ist nicht eilig, alles zu seiner Zeit

Es lässt sich bei allen Herstellern ein klarer Trend zu Cloud Lösungen feststellen. Selbst dort wo es möglich ist eine neue Software wie Microsoft Exchange noch im eigenen Server-Raum zu betreiben muss beim direkten Vergleich festgestellt werden, dass das Produkt nicht gleichwertig ist wie die Cloud Lösung. Zudem ist die Entwicklung im Cloud Bereich viel schneller, so dass neue Funktionen immer zuerst dort verfügbar sind. Frei nach Gorbatschow: „Wer zu spät kommt, den bestraft das Leben“. Wer keine Cloud Strategie formuliert und umsetzt, der verliert schneller als im lieb ist den Anschluss.

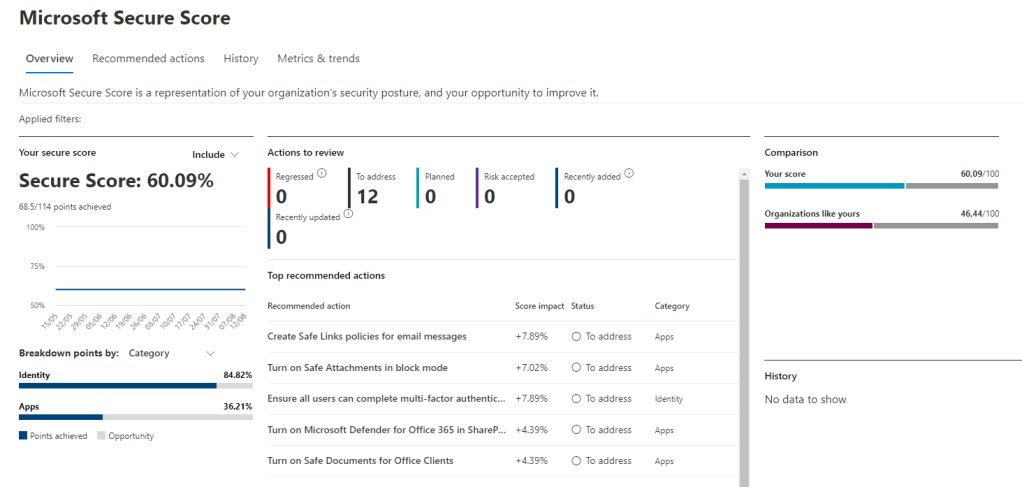

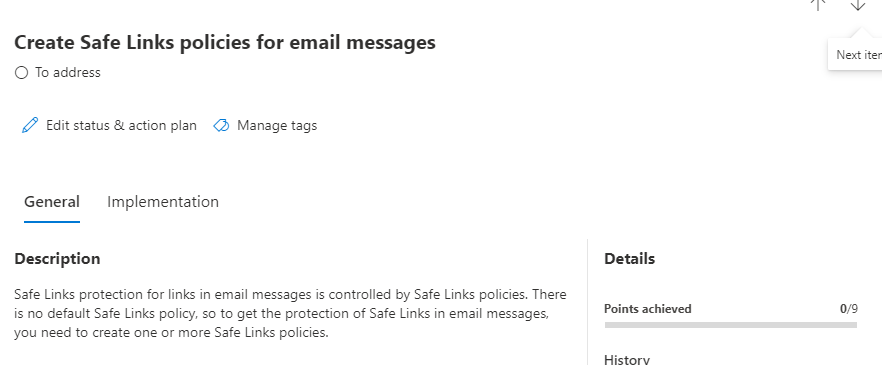

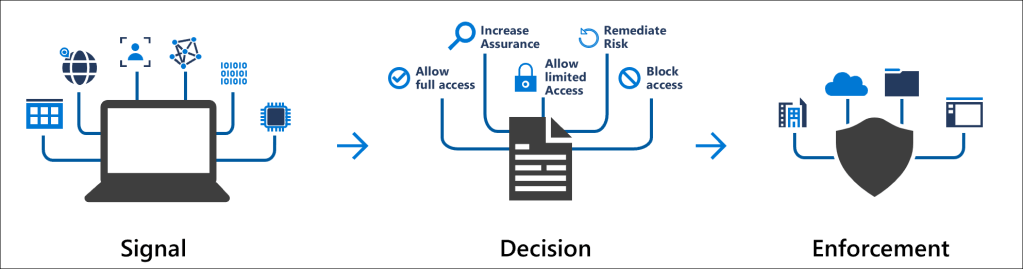

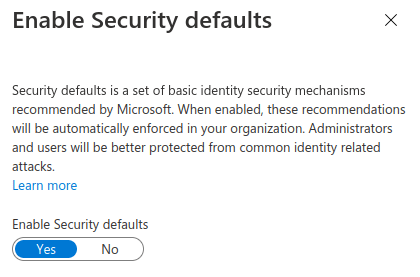

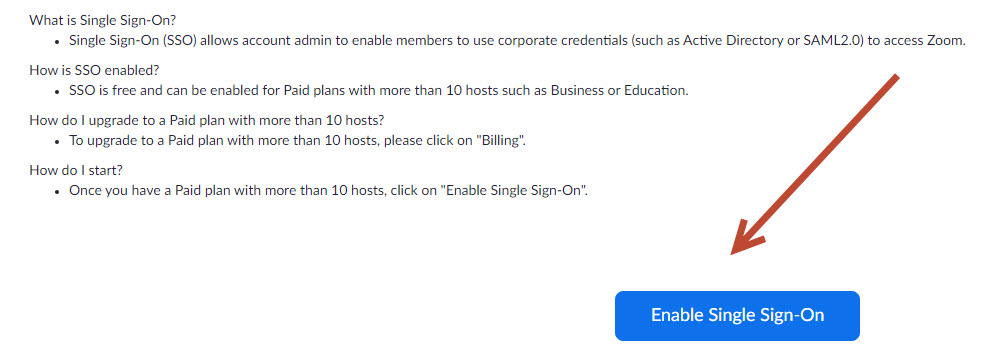

Mythos 8 – Das wichtigste ist die Sicherheit

Sicherheit ist wichtig. Ganz klar muss beim Aufbau einer Cloud Strategie das Thema Sicherheit weit oben auf der Liste stehen. Wann und wo brauche ich 2-Faktor Authentisierung um mich an meiner Cloud Lösung anzumelden? Welche Arten von Authentisierung unterstützt meine gewählte Cloud Lösung? Wo sind meine Daten gespeichert? Wer hat alles Zugriff auf diese Daten? Diese Liste ist nicht abschliessend und Sicherheit sollte auch bei Cloud Lösungen regelmässig überprüft werden. Aber bei all diesen Punkten darf nicht vergessen werden, dass es sich zum Beispiel bei M365 um eine Collaboration Lösung handelt. Es muss also möglich sein auch mit externen Inhalte zu teilen. Die Benutzbarkeit einer Lösung hat einen direkten Einfluss auf die Akzeptanz. Darum bei aller Sicherheit bitte niemals die Benutzbarkeit der Lösung vergessen und auch den Input der Nutzer abholen. Die Cloud ist kein Selbstzweck der IT.

Mythos 9 – Ich behalte die Kontrolle

Cloud Lösungen entwickeln sich ständig. Neue Features werden aufgeschaltet, bestehende Optionen werden angepasst oder teilweise auch wieder abgekündigt. Der Cloud Anbieter hat die Kontrolle darüber was er anbietet und wie. Leider ist es unterdessen üblich eher kurze Uebergangszeiten anzubieten wenn ein Feature abgeschaltet oder geändert wird. Es liegt dann an der internen IT den Ueberblick zu behalten und Aenderungen zu planen und zu kommunizieren.

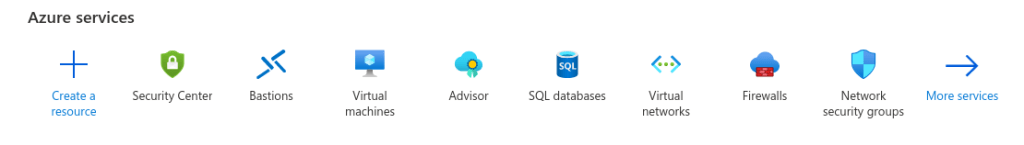

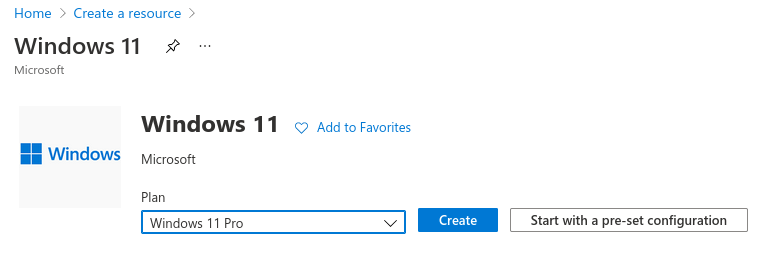

Mythos 10 – Vorsicht bei Microsoft

Dieser Mythos dürfte noch aus den 80er und 90er Jahren stammen als man bei Microsoft vor allem mit sich selbst beschäftigt war und in vielen Bereichen eine sehr dominante Marktstellung hatte. Tatsächlich hat sich Microsoft in den letzten Jahren extrem gewandelt und arbeitet aktiv daran seine Cloud Angebote so offen wie möglich zu gestalten auch für Drittanbieter und die Konkurrenz. Früher ging es vor allem um PC Verkäufe aber heute will man M365 und Cloud Abos abschliessen und wiederkehrende Services verkaufen. Da passt eine Windows-only Strategie nicht mehr und wäre kommerziell auch unsinnig. Auf Microsoft Azure kann man problemlos auch Linux laufen lassen. Unter Windows kann man unterdessen Linux Scripts ausführen und Powershell läuft auch mit Linux um nur ein paar Beispiele zu nennen.

Hat dein Arbeitgeber oder deine Firma schon eine Cloud Strategie? Welche Mythen hast du selbst bei Diskussionen über Cloud Themen schon erlebt? Nimm an der Diskussion teil: Der Vorschlagshammer ist eine gute und einfach Möglichkeit um mit uns in Kontakt zu treten oder Wünsche für neue Beiträge einzubringen.

Und natürlich gibt es auch die Möglichkeit, das legendäre T-Shirt zu erwerben!

Im nächsten Beitrag sehen wir uns an wir wir Schatten IT erkennen und steuern können mit Microsoft Defender für Cloud Apps.