Windows 10 ist gemäss Microsoft das ‚letzte Betriebsystem‘. Es wird also vorausichtlich kein Windows 11 mehr geben, wenn man den Leuten in Redmond in dieser Sache glauben schenken darf. Eine Wette würde ich jetzt darauf aber nicht abschliessen. Mehr dazu später. Allerdings gibt es von Windows 10 neue ‚Builds‘ und der Build ist eigentlich auch nichts anderes als eine Versionsnummer. Microsoft möchte in Zeiten der Cloud und der Mobiltelefone einfach sein Betriebsystem schneller den neuen Gegebenheiten anpassen können und verkauft dies als revolutionär. Alter Wein in neuen Schläuchen…

Was aber vielleicht dem einen oder anderen schon aufgefallen ist: Der Zyklus in dem man sich einen neuen PC kaufen muss weil die Hardware nicht mehr mit der Software Schritt halten kann, hat eher abgenommen. Zumindest wenn es um alltägliche Büroanwendungen geht dreht sich das Hamster-Rad nicht mehr so schnell. Ein Office läuft auch auf dem ein paar Jahre alten PC noch schnell genug. Wirtschaftlich gesehen liegt es sicher auch daran, dass Office unterdessen als Monatsabo angeboten wird und nicht mehr an PC Verkäufe gekoppelt ist. Auch die PC Hersteller haben diesen Trend bemerkt und die Verkäufe gehen generell eher zurück. Gefragt sind heute Tablets, Mobiltelefone, Kühlschränke mit Internet-Anschluss (IoT). Der PC ist nicht mehr das Zentrum der Innovation.

Trotzdem kann irgendwann der Punkt kommen ab dem man sich an der alten Kiste nervt und nach Verbesserungen oder gar Ersatz sucht. War es vor einigen Jahren noch der kiloschwere Röhrenfernseher der einfach nicht den Geist aufgeben wollte obwohl man doch so gerne einen LCD zum Schnäppchenpreis erstanden hätte, so ist es heute der PC auf dem Schreibtisch im Arbeitszimmer der ohne Ablaufdatum vor sich hin dümpelt.

Im Gegensatz zum Fernseher gibt es beim PC auch die Möglichkeit Einzelkomponenten zu ersetzen wie zum Beispiel Festplatte oder Grafikkarte. Eine Solid State Festplatte kann zum Beispiel das Leben eines gestandenen PCs noch um ein bis zwei Jahre verlängern.

Wie kommen ich nun überhaupt zu diesem Thema? Bei mir steht in der Ecke seit ca. einem Jahr ein Intel NUC i7. Das ist so ein schnuckeliger Mini-PC, der praktisch keinen Platz wegnimmt und aber genau so leistungsfähig ist wie ein „normaler“ Büro PC im Tower-Gehäuse. Die Mini PCs sind in der Regel etwas teurer als ein Standard-Tower weil eben keine Komponenten von der Stange genutzt werden können. Miniaturisierung hat auf jeden Fall einen Preis. Gekauft habe ich den PC ursprünglich als ClickCoach Testlabor um darauf virtuelle Server laufen zu lassen. Nun steht er aber leider die meiste Zeit herum und wird nicht so intensiv genutzt wie es geplant war. Gleichzeitig ist der alte Windows PC auf dem ich ‚ClickCoach‘ Beiträge schreibe unterdessen etwas in die Jahre gekommen und vor allem der Lüfter geht mir zwischenzeitlich recht massiv auf die Nerven weil er jeweils mitten in der Netflix Serie laut zu röhren beginnt wie ein Hirsch der im Wald aus Versehen zu viel „Magic Mushrooms“ genascht hat.

Ein wichtiger Grund warum man manchmal mit einem PC Kauf lieber noch zuwartet: Der eigene PC ist wie eine kreativ eingerichtete Wohnung. Man installiert Programme (kauft Möbel), speichert Bilder (hängt Fotos auf), schreibt Briefe etc. Dann kommt der Umzug und man merkt erst was sich da alles angesammelt hat. Eifrig wird nun aufgeräumt, entsorgt, sortiert etc. Und dann kommt der Tag des Umzugs und der neue Ort. Alles steht irgendwo in Schachteln herum und man findet einfach nichts mehr. Wo ist denn die Lieblings-Tasse mit meinem Namen drauf, die Tante Gudrun mir letztes Jahr zu Weihnachten geschenkt hat? Wo das Seiden-Nastuch mit dem gestickten Monogramm? Zügeln ist eine Riesenarbeit und alles andere als ein Vergnügen. Nach dem eigentlichen Umzug fängt die richtige Arbeit erst an. Das ist auch beim Einrichten eines neuen PCs nicht anders.

Würde ich in einem Container wohnen, könnte am Zügeltag einfach ein Kran vorfahren und mich mit samt Hab und Gut auf einen Tieflader setzen. Gemütlich würde ich eine Tasse Kaffee schlürfen und nicht mal merken wenn ich am Ziel dann wieder abgesetzt worden bin. Alles bliebe unverändert ausser, dass ich mich am morgen beim Verlassen der Haustüre über meinen nassen Füsse wundern würde. Das neue Grundstück liegt natürlich am See.

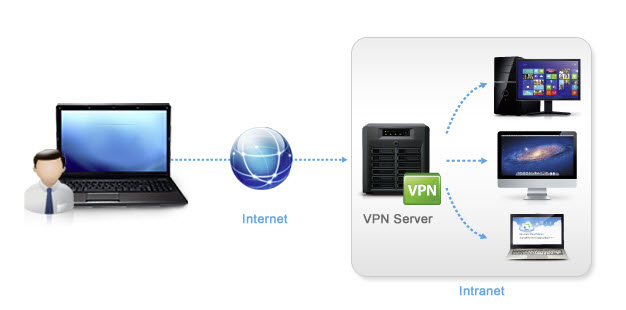

Was beim Umzug wahrscheinlich ein Traum bleiben wird ist beim PC Kauf Realität. Es ist gar nicht nötig alles neu zu machen, denn mit den heutigen Möglichkeiten kann man die Hardware (PC) ersetzen und die Software (Betriebsystem und Programme) so belassen wie vorher. Bei Servern wird das übrigens schon lange so gemacht. Virtualisierung und Docker lässt grüssen. Eine Neuinstallation ist heute fast immer nur noch dann nötig, wenn der Support für das Betriebsystem oder die Applikation abgelaufen ist. Womit wir wieder am Anfang des Artikels angekommen sind. Und warum ich jetzt darauf wetten würde, dass es in irgendeiner Form dann eben doch mal noch ein Windows 11 (oder Windows NextGen?) geben wird.

Den Ablauf eines „PC Umzuges“ mit Minimalaufwand werde ich in einem späteren Artikel beschreiben.