Was müssen alle Firmen ob gross oder klein tun? Sie müssen Ihre Identitäten schützen. Sowohl interne als auch externe. Wir möchten wissen wenn Aenderungen an wichtigen Gruppen oder Konten gemacht wurden oder wenn diese attackiert werden. Dazu gehört ein gescheites Reporting, d.h. eine Liste auf der ersichtlich ist, was wann geändert wurde. Die Cloud Identitäten sind eine Erweiterung der internen Konten und Gruppen, daher macht es Sinn ein einziges Tool für beides zu verwenden. Schneiden wir also die alten Zöpfe ab und vergessen die bestehenden Tools, die sich auf das interne Active Directory konzentrieren und das Gesamtbild ausblenden.

Heute geht es um Microsoft ‚Defender for Identity‚, eines der Produkte in der Defender Familie. Dieser Teil von Defender fokussiert wenig überraschend auf…. Identitäten. Es kann in einem Tag installiert werden und bringt sofort Mehrwert. Oft haben Firmen, das schon in der Cloud Lizenz drin und nutzen es nicht. Statt dessen wird ein teures Drittprodukt verwendet ‚weil man das halt schon immer so gemacht hat‘. Dabei könnte mit dem Einsatz von ‚Defender for Identity‚ Geld eingespart werden und zudem ist es noch kinderleicht in der Bedienung und benötigt keine zusätzlichen lokalen Systeme. Es erweitert den Blick über das lokale Active Directory zu allen Identitäten.

Und ja, der Domain Controller (also das Herz der internen Identitäten) rapportiert per Agent direkt ins Internet an die M365 Cloud. Ziel ist es, den Status von Usern und Systemen in Echtzeit abzufragen und dann entsprechend zu reagieren. Das ist moderne Authentisierung, das ist Conditional Access.

Die Demo wurde mit diesen Rechten durchgeführt:

- Global Admin auf Tenant Ebene

- Domain Admin im On-Prem AD

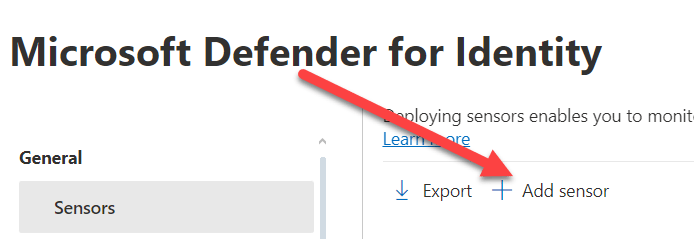

Der Agent (Microsoft nennt es ‚Sensor‘ lässt sich im Security Portal bei den allgemeinen Einstellungen herunterladen.

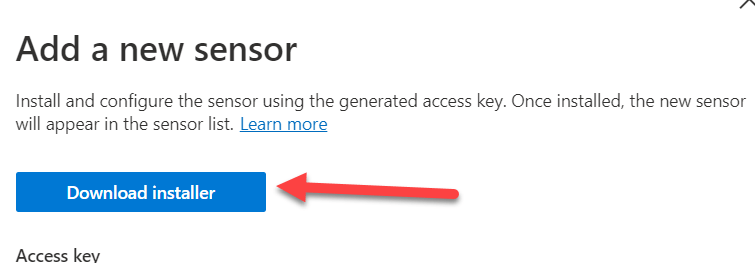

Dabei wird ein generischer ‚Access Key‘ generiert, der dann bei der Installation wieder angegeben werden muss. Ich empfehle den Agenten auf JEDEM Domain Controller zu installieren. Es gibt wie immer auch eine komplizierte und äusserst mühsame Möglichkeit (Stichwort ‚Port Mirroring’…) einen Nicht-Domain Controller zu nutzen. Kann man machen, muss man aber nicht.

Ebenfalls unter den allgemeinen Einstellungen müssen die Konten definiert werden, die ins AD schauen bzw. auch schreiben könnnen. Dabei wird unterschieden zwischen:

- Directory Service Account – ein Account mit Leserechten. Am besten wird ein eigenes Konto erstellt. Dieses Konto braucht keinerlei Adminrechte, es muss nur den Zustand des On-Prem AD auslesen können.

- Action Account – Defender kann auch pro-aktiv Konten deaktivieren oder Passwörter zurücksetzen etc. Wenn der Agent (wie empfohlen) direkt auf dem Domain Controller installiert ist, wird der Local System Account verwendet.

Ist ‚Defender for Identity‘ jetzt schon einsatzfähig? Nein, denn damit Defender die Event Logs auswerten kann müssen die Audit Einstellungen angepasst werden. Es kann ja nichts ausgewertet werden, was nicht geloggt wird. Wer bereits ein anders Tool (z.B. Netwrix) für AD Auswertungen verwendet, muss wahrscheinlich wenig machen. Die Details sind hier zu finden.

Es gibt eine Lernperiode von 30 Tagen, in der Defender for Identity erstmal eine Baseline erstellt um zu verstehen was alles so passiert. Diese Lernperiode lässt sich auch deaktivieren aber dann kann es zu Fehlalarmen kommen. Das Reporting (d.h. welche Gruppen wurden geändert) ist aber schon ab Tag 1 zu 100 Prozent einsatzfähig.

Hier ein Ueberblick über Standard Berichte, die sowohl ‚ad-hoc‘ als auch zeitgesteuert abrufbar sind und zwar im Security Portal unter ‚Reports‘ ‚Identities‘:

- Aenderungen an sensitiven Gruppen – Dabei geht es um bekannte Gruppen wie ‚Domain Admins aber man kann auch eigene Gruppen und Konten definieren

- Passwörter im Klartext – Es gibt heute noch Programme, die unverschlüsselte LDAP Abfragen durchführen und dabei das Anmeldepasswort im Klartext versenden. Mit einem Network Sniffer kann man die Passwörter einfach auslesen. Sollte man sofort abstellen! Der Report zeigt uns die Quelle dieser Klartext-Abfragen.

- ‚Lateral Movement‘ am besten zu Uebersetzen mit Quer-Bewegung. Stellen wir uns das so vor, das wir wenn die Haustür verschlossen ist, durch die Garage einbrechen, denn dort gibt es eine weniger geschützte Eingangstür. Also vermeintlich unwichtige Systeme und Konten angreifen um dann von dort Zugriff auf andere Konten zu erhalten.

- Zusammenfassung – eine Liste von Alerts und Status der Sensoren über eine definierte Zeitperiode.

Ok, alles spannend aber ich möchte jetzt mein bestehendes Logging, dass alle Aenderungen an AD Gruppen etc. rapportiert ersetzen. Was braucht es dazu?

Zusammengefasst also nochmals die vier Schritte um ein bestehendes AD Logging abzulösen und dabei den Gesamtblick über alle Identitäten (Cloud und On-Prem) zu erhalten:

- Auditing Einstellungen anpassen im Active Directory

- Agent (Sensor) aus dem Portal herunterladen und auf allen Domain Controllern installieren

- Gruppen definieren, die wir überwachen wollen (zusätzlich zu Standardgruppen)

- Reports konfigurieren damit wir täglich wissen, was geändert wurde

Den Artikel abschliessen möchte ich mit fünf Fakten zu ‚Defender for Identity‘, die gut zu wissen sind:

- Es ist möglich ‚Honeytokens‘ zu konfigurieren. Das sind Konten, die zwar nicht wichtig sind aber wichtig aussehen und das Interesse von Hackern auf sich ziehen sollen. Wird das Konto angegriffen, löst es einen Alert aus.

- Werden weitere Produkte aus der ‚Defender‘ Familie (z.B. Defender for Endpoint‚ verwendet, kann noch besser erkannt werden wo ein Attacke begonnen hat. War es ein Virus oder Trojaner auf einem internen PC? Eine Phishing Website auf der Passwörter abgefangen wurden?

- Wird der Password Hash in der Cloud gespeichert, kann erkannt werden wenn ein lokales Passwort kompromitiert und im Darknet verbreitet wurde. So ist es auch möglich Passwörter proaktiv zurückzusetzen.

- Alle Informationen können auch an Sentinel geschickt werden zu weiteren Auswertung und Langzeit-Archivierung der Logs.

- Ueberwacht wird eine Reihe von bekannten Attacken, wie Brute Force, Golden Ticket etc. Eine komplette Liste aller Alerts kann hier gefunden werden

Mit diesem Artikel verabschieden wir uns für dieses Jahr. Wir wünschen alle frohe Festtage und melden uns im neuen Jahr mit neuen spannenden Themen.