Ich hatte im letzten Beitrag darüber gesprochen, wie wir zentral verwaltete Identitäten wie Azure AD nutzen können um verschiedene Cloud-Services zu integrieren um uns so sicherer im Internet zu bewegen.

Nehmen wir für dieses Beispiel zwei bekannte und beliebte Cloud Dienste:

Was ist der bisherige Ansatz?

Zwei separate Logins (oder drei, oder vier, oder fünf…). Ein Salat eben.

- Will ich Mail lesen, logge ich mich bei M365 ein mit meinem Microsoft Login (Azure AD).

- Will ich Zoom Konferenzen machen, logge ich mich bei Zoom ein mit meinem Zoom Login.

- Wenn ich das eine oder andere Passwort vergesse, nutze ich dann halt die Option ‚Passwort Reset‘. Aber es bleibt schön getrennt. Geht gut. Aber: Skaliert nicht wirklich weil ich pro Dienst ein Passwort habe. Mit unterschiedlichen Sicherheits-Standards. Es kann auch gut sein, dass ein User überall das gleiche Passwort einträgt damit er’s einfacher hat. Wir wissen es nicht. Die Nutzung des gleichen Passwortes für verschiedene dezentrale Systeme ist auf jeden Fall ein sicherheitstechnischer Albtraum.

Was wollen wir nun errreichen?

- Neu möchten wir, dass die M365 / Azure AD Identität auch gleich den Zugriff auf Zoom gewährt.

- Zoom prüft jetzt nur noch ob die Identität von M365 auch vorhanden und berechtigt ist.

- Sobald sich der User bei Azure angemeldet hat (und dort in der richtigen Rollengruppe ist) geht es zurück zu Zoom. Für den Nutzer ist das komplett transparent.

- Wir trennen Authentisierung (M365 / Azure AD) von Autorisierung (Zoom).

- M365 / Azure AD ist der Identitätsanbieter (Identity Provider)

- Zoom ist ein Dienstanbieter (Service Provider)

Was ist jetzt eigentlich der grosse Vorteil an diesem Ansatz?

- Die beiden Firmen (in diesem Fall Zoom und Microsoft) müssen gar nichts sonst miteinander zu tun haben. Es müssen nur die entsprechenden Standards (SAML2.0) unterstützt werden.

- Wenn ich im Azure AD die Zwei-Faktor Authentisierung aktiviert habe, gilt die automatisch für alle eingebunden Dienste. Ein einziger Sicherheits-Standard mit zentraler Verwaltung statt verteilte Systeme mit unbekannten Standards!

- Wenn ich Passwort Self-Service für Azure AD aufgesetzt habe, kann ich es auch für die eingebundenen Dienste nutzen, denn es gibt ja nur noch ein Passwort.

Die groben Schritte der Integration sind folgende:

- Auf Azure Portal anmelden

- Dann zu ‚Azure Active Directory‘ und ‚Enterprise Applications‘ wechseln

- Auf ‚New Application‘ klicken

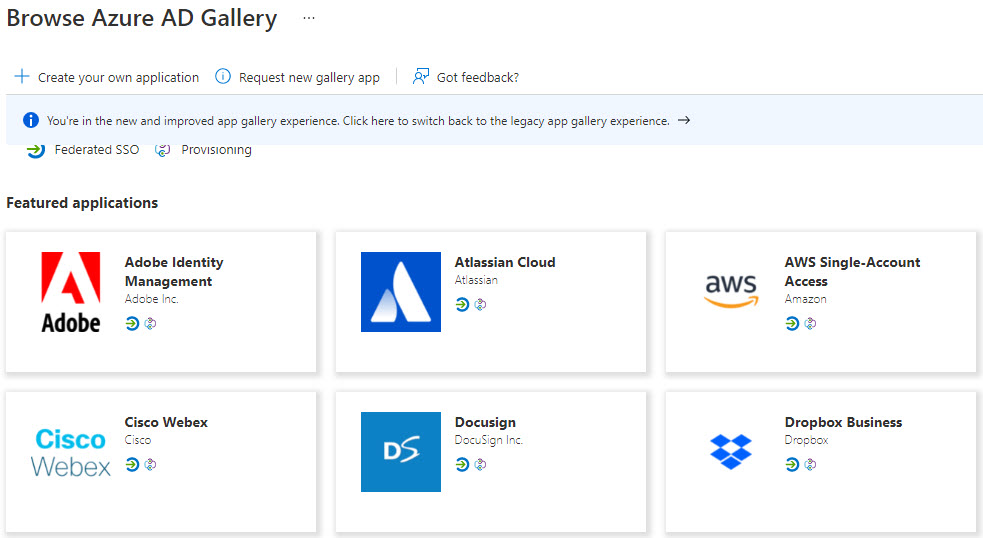

- Jetzt öffnet sich ein Suchfenster. Wenn eine Applikation hier zu finden ist, dann kann sie für die Anmeldung mit Azure AD konfiguriert werden. Die Liste ist bereits sehr umfangreich.

- Wir suchen nach ‚Zoom‘, wählen es aus und klicken ‚Create‘. Nach der Erstellung können die Details des Dienstes konfiguriert werden.

- Ein wichtiger Punkt ist die Zuteilung der Benutzer. Es müssen ja nicht alle Zoom nutzen. Ueber ‚Users and Groups‘ regeln wir, welche User aus Azure AD ins Zoom dürfen und noch wichtiger, mit welcher Rolle. Azure AD wird beim Anmelden diese Information an Zoom weitergeben.

- Tipp: Pro unterschiedlicher Rolle eine Gruppe machen. Die kostenlose Basisrolle kann breit gestreut werden, die kostenpflichtigen Rollen müssen beantragt werden.

- Als nächstes muss die Single-Sign On Methode ausgewählt und konfiguriert werden. Wir wählen SAML2.0, das ist quasi der Gold Standard denn alle unterstützen sollten.

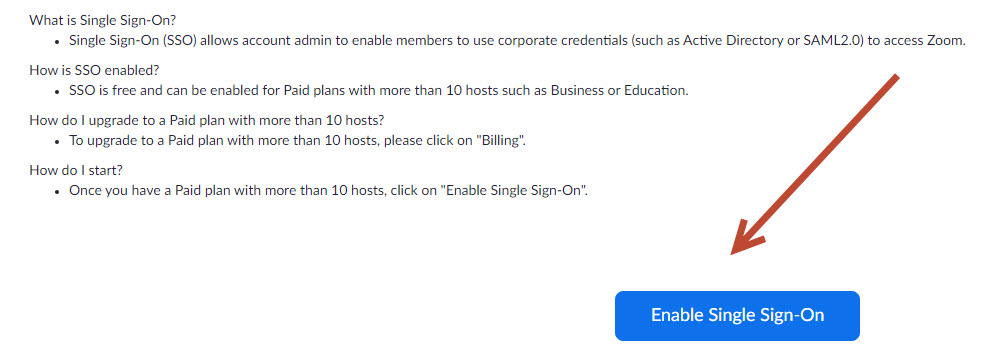

- Die im Azure Portal unter Single Sign-On aufgeführten Details müssen nun im Zoom Admin Portal unter ‚Advanced‘ einmalig unter ‚SSO‘ ergänzt werden (Zoom bietet SSO mit Azure ‚kostenlos‘ ab Firmen mit 10 zahlenden Usern an…)

Nach der Aktivierung werden die Zoom User für die Anmeldung auf die Azure AD Seite umgeleitet. Es braucht kein separates Zoom Passwort mehr!

Die gleiche Methode kann übrigens auch genutzt werden um eigene Applikationen anzubinden, die nicht zwingend in der Cloud stehen müssen. Dazu mehr in einem späteren Beitrag.

- Hat Dir der Beitrag gefallen? Unterstütze den Blog durch den Kauf des genialen T-Shirts.

- Du hast Fragen an den Coach? Ideen für neue Beiträge? Nutze den Hammer um Dich mitzuteilen.